计算机网络通信过程中的加密技术与CA证书应用

计算机网络技术是现代社会信息交互的基础,其核心在于实现安全、可靠的数据通信。一个完整的通信过程涉及多个层次,而加密技术与CA证书则是保障这一过程安全性的关键技术。本文将系统性地阐述三者之间的关系,展示它们如何协同工作,为现代网络服务提供坚实的安全保障。

一、 计算机网络通信过程

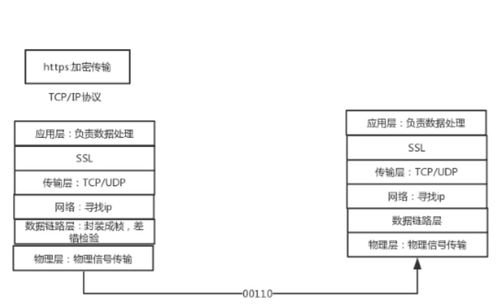

一个典型的计算机网络通信过程遵循分层模型(如OSI七层模型或TCP/IP四层模型),从应用层到物理层,数据经过封装、传输和解封装。基本步骤如下:

- 发起请求:用户在应用层(如浏览器)发起请求,数据在传输层被分割成数据段,并加上源端口和目的端口信息。

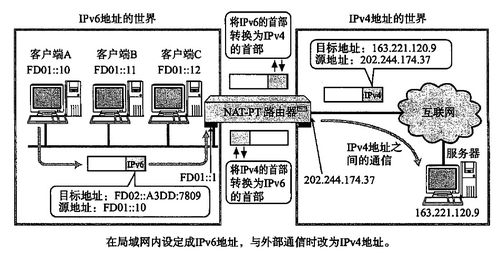

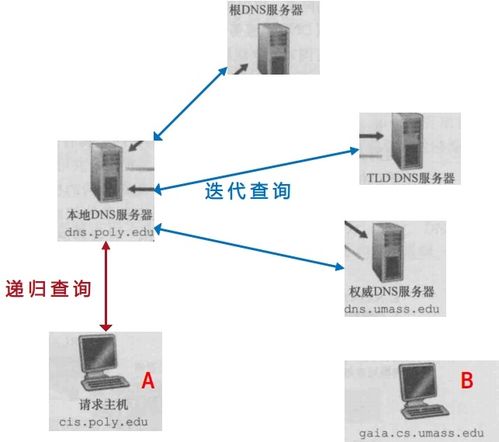

- 网络寻址:在网络层,数据段被封装成数据包,并添加源IP地址和目的IP地址,以便在网络中路由。

- 链路传输:在数据链路层,数据包被封装成帧,添加MAC地址,通过物理介质(如网线、光纤)在本地网络中传输或跨网络路由。

- 响应与交付:目的主机接收到信号后,逆向解封装各层头部信息,最终将数据交付给目标应用程序。

在整个过程中,数据在公共网络(如互联网)中传输,面临着被窃听、篡改和伪装的风险。这就需要加密技术介入。

二、 核心加密技术

加密技术是保护数据在传输和存储中机密性与完整性的手段,主要分为两大类:

- 对称加密:加密和解密使用同一把密钥,算法高效,速度快,适合加密大量数据。常见算法有AES、DES。其核心挑战在于如何安全地将密钥分发给通信双方。

- 非对称加密:使用一对数学上关联的密钥:公钥和私钥。公钥公开,用于加密;私钥保密,用于解密。反之,私钥签名,公钥验签。常见算法有RSA、ECC。它解决了密钥分发问题,但计算复杂,速度较慢。

在实际网络通信中(如HTTPS),通常采用混合加密机制:使用非对称加密安全地协商一个临时会话密钥,然后使用对称加密来加密后续的实际通信数据,兼顾了安全与效率。

三、 CA证书:信任的基石

非对称加密虽然解决了密钥分发,但引入了新的问题:如何确认你收到的公钥确实属于你希望通信的对方,而非攻击者伪装的?这就需要数字证书和证书颁发机构(CA)。

- 数字证书:相当于网络实体的“数字身份证”,其中包含了持有者的公钥、身份信息(如域名、组织名称)以及由CA施加的数字签名。

- 证书颁发机构(CA):是受信任的第三方权威机构。其核心作用是验证证书申请者的真实身份,并为通过验证的申请者签发数字证书,用自己的私钥对证书内容进行签名。

- 信任链的建立:操作系统和浏览器内置了受信任的根CA证书及其公钥。当客户端(如浏览器)收到服务器证书时,会使用内置的根CA公钥验证该证书上CA签名的有效性。如果验证通过,则信任该证书中的服务器公钥。

四、 技术融合:以HTTPS为例

在计算机网络技术服务中,三者紧密结合,最典型的应用即是HTTPS协议:

- 建立安全连接(SSL/TLS握手):客户端访问HTTPS网站时,服务器首先发送其CA签名的数字证书。

- 验证与信任:客户端验证证书的有效性(是否过期、域名是否匹配、CA签名是否可信)。验证通过后,客户端信任证书中的服务器公钥。

- 密钥协商:客户端生成一个随机的会话密钥(对称密钥),并用服务器公钥加密后发送给服务器。只有拥有对应私钥的服务器才能解密获得该会话密钥。

- 安全通信:此后,双方使用共享的会话密钥,利用对称加密算法对所有的HTTP通信内容进行快速加密和解密,保障数据传输的机密性和完整性。

五、

计算机网络通信过程构成了数据流动的管道,加密技术为管道中的内容提供了保护箱,而CA证书体系则为保护箱的交换建立了可信的起点和身份担保。三者环环相扣,共同构筑了现代网络服务的安全基石——从网上银行、电子商务到企业VPN和政务系统,无处不在的HTTPS“小锁”图标,正是这套技术体系成功应用的直观体现。随着网络威胁的不断演变,这些技术也在持续发展和强化,以应对新的挑战,确保网络空间的可信、可靠与安全。

如若转载,请注明出处:http://www.dztnx.com/product/10.html

更新时间:2026-04-14 04:49:24