计算机网络隧道技术 穿越网络边界的虚拟通道

在现代复杂的网络环境中,数据通信常常需要跨越不同的网络协议、地址空间或安全域。为了解决这些互联互通问题,计算机网络隧道技术应运而生,成为连接异构网络、保障数据传输安全与私密性的关键技术。本文将深入探讨隧道技术的基本概念、工作原理、主要类型及其在当今网络服务中的广泛应用。

一、隧道技术的基本概念

隧道技术(Tunneling)是一种利用一种网络协议(称为承载协议)来封装和传输另一种网络协议(称为乘客协议)数据包的方法。简单来说,它就像是在现有的网络基础设施中,建立一条虚拟的、点对点的“数据通道”,使得原本无法直接通信或不被支持的数据流能够穿越中间网络,到达目的地。

这个过程通常涉及三个关键步骤:

- 封装(Encapsulation):在隧道入口,将原始数据包(乘客协议)作为负载,加上新的协议头(承载协议),形成一个新的数据包。

- 传输(Transmission):这个新的数据包通过承载协议的网络进行路由和传输,对于中间网络节点而言,它看起来就像是普通的承载协议流量。

- 解封装(Decapsulation):在隧道出口,移除承载协议的头部,还原出原始的乘客协议数据包,并递交给目标主机或网络。

二、隧道技术的主要类型与应用

根据不同的应用场景和目标,隧道技术衍生出多种类型:

- VPN隧道:这是隧道技术最广为人知的应用。

- IPsec隧道:在IP层提供加密、认证和完整性保护,常用于建立站点到站点(Site-to-Site)或远程访问(Remote Access)的安全连接,是企业网络互联的基石。

- SSL/TLS隧道(如OpenVPN):在应用层与传输层之间实现安全隧道,利用广泛部署的HTTPS协议端口(如443),能有效穿透大多数防火墙,配置灵活。

- L2TP over IPsec:结合了L2TP的二层隧道能力和IPsec的安全性,常用于远程拨号访问。

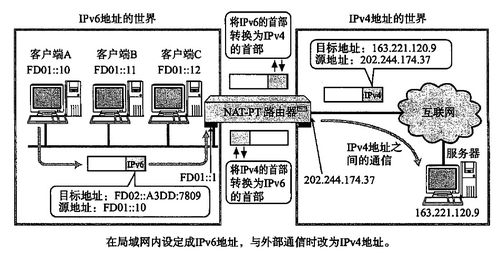

- IPv6过渡隧道:在IPv4向IPv6迁移的长期过程中,隧道技术起到了桥梁作用。

- 6to4、6in4:允许IPv6数据包在IPv4网络中传输。

- Teredo:一种穿透NAT的IPv6隧道技术,帮助位于NAT设备后的主机获得IPv6连接。

- 通用路由封装(GRE):一种轻量级的隧道协议,它可以封装多种网络层协议(如IP、IPX),创建一个简单的点对点虚拟链路,常用于连接相隔遥远的两个私有网络。其本身不提供加密,常与IPsec结合使用。

- 代理隧道与SSH隧道:在应用层实现的隧道,例如通过SSH协议的端口转发功能,可以将本地端口的流量安全地隧道化到远程服务器,再访问目标服务,是安全访问内部资源和绕过简单网络限制的常用手段。

三、隧道技术的优势与挑战

优势:

连通性:打破网络协议、地址空间或物理拓扑的限制,实现无缝连接。

安全性:通过加密和认证,在公共或不信任的网络(如互联网)上建立私有、安全的通信通道。

移动性与灵活性:支持远程用户安全接入企业内网,实现随时随地的办公。

简化管理:对上层应用透明,无需修改应用即可享受隧道带来的益处。

挑战与考量:

性能开销:封装/解封装过程会增加数据包头部开销,加解密运算会消耗CPU资源,可能引入额外的延迟。

配置复杂性:隧道端点需要正确配置,尤其是涉及多协议和安全性时。

路径MTU问题:封装后的数据包可能超过中间网络的MTU,导致分片,影响效率。

排查故障难度:数据包被封装后,中间网络设备无法查看其原始内容,增加了网络故障诊断的复杂性。

四、

隧道技术作为计算机网络服务体系中的一项核心使能技术,深刻影响着我们连接与交互的方式。从保障企业数据传输安全的VPN,到推动下一代互联网发展的IPv6过渡方案,再到日常开发运维中使用的SSH端口转发,隧道技术无处不在。随着软件定义网络(SDN)、零信任网络架构(ZTNA)和云服务的发展,隧道技术也在不断演进,例如基于身份和上下文建立动态、细粒度的微隧道。理解并掌握隧道技术,对于网络工程师、安全专家和IT从业者而言,是构建高效、安全、灵活现代网络基础设施的必备技能。

如若转载,请注明出处:http://www.dztnx.com/product/24.html

更新时间:2026-04-14 23:52:32